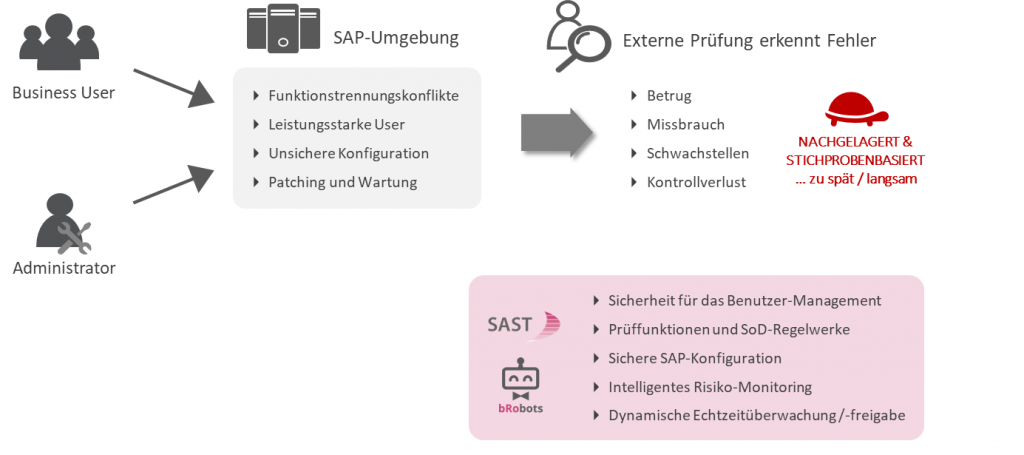

Das Prozedere ist in mittelständischen und großen Unternehmen hinlänglich bekannt: Alle Jahre wieder klingelt der Wirtschaftsprüfer zum IT-Audit, das im Zuge der Jahresabschlussprüfung durchgeführt wird. Die grundsätzliche Zielsetzung besteht darin, die Sicherheit und Integrität des geprüften Systems (in der Regel das buchhaltungsführende SAP-System) sicherzustellen und mögliche Risiken aufzuzeigen. Dargestellt in einem Management Letter sollen daraus resultierend Folgeschritte definiert werden, um diese Risiken zukünftig zu kompensieren. Aber ist dieser Ansatz noch zeitgemäß?

Das Prozedere ist in mittelständischen und großen Unternehmen hinlänglich bekannt: Alle Jahre wieder klingelt der Wirtschaftsprüfer zum IT-Audit, das im Zuge der Jahresabschlussprüfung durchgeführt wird. Die grundsätzliche Zielsetzung besteht darin, die Sicherheit und Integrität des geprüften Systems (in der Regel das buchhaltungsführende SAP-System) sicherzustellen und mögliche Risiken aufzuzeigen. Dargestellt in einem Management Letter sollen daraus resultierend Folgeschritte definiert werden, um diese Risiken zukünftig zu kompensieren. Aber ist dieser Ansatz noch zeitgemäß?

Ein IT-Audit ist eine Momentaufnahme und sollte in eine Echtzeitüberwachung überführt werden

Fragen wir uns, ob durch die Audit-Prüfungen die Risiken an der Wurzel gepackt und zeitnah identifiziert und behandelt werden, stellen wir fest, dass dies lediglich eine ergänzende Komponente sein kann. Aus Risikosicht ist das keine lösungsorientierte Vorgehensweise, insbesondere aufgrund der schnelllebigen IT-Landschaften.

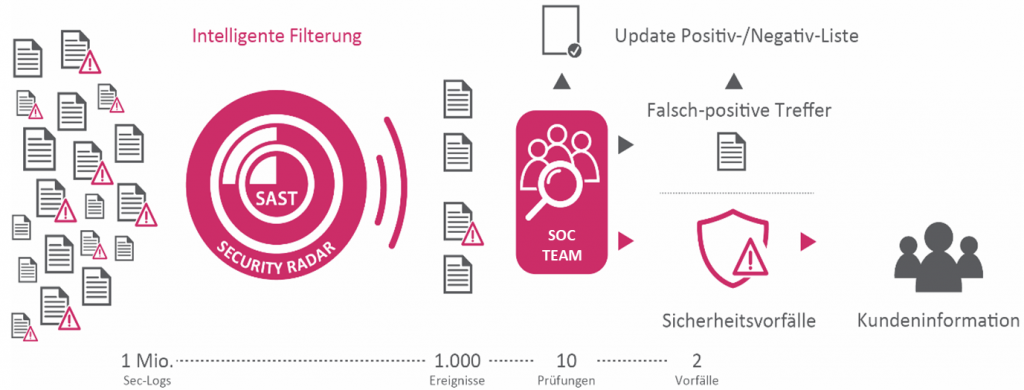

Ein zeitgemäßer, adäquater Ansatz lautet: „360 Grad Echtzeitüberwachung“ – Risiken erkennen und transparent darstellen, wenn sie tatsächlich eintreten. Diesem Anspruch wird die SAST SUITE mit ihrem Security Radar gerecht. Statt einer stichprobenbasierten, einmaligen Prüfung, deren Ergebnis statistisch für die Grundgesamtheit repräsentativ ist, findet eine ereignisorientierte Echtzeitüberwachung des SAP-Systems statt, um auftretende Events unmittelbar zu erkennen und notwendige Folgeschritte einzuleiten.

Mit der SAST SUITE finden Sie die Nadel im Heuhaufen!

Der SAST Security Radar verfügt vorkonfiguriert (out of the box) über Datenquellen bzw. Events, die laufend überwacht werden. Tritt ein Event auf, wird unverzüglich ein Folgetask initiiert. Dies kann z.B. das Notifizieren des Sicherheitsverantwortlichen aber auch das Sperren eines laufenden Downloads bedeuten.

Die nachfolgend dargestellten beispielhaften Events verdeutlichen die Möglichkeit, daraus entstehende Risiken augenblicklich zu entkräften:

- Das SAP-System wurde geöffnet > unmittelbare Notifikation

- Kritische Daten / Preise werden aus Tabellen heruntergeladen > Blockierung des Downloadvorgangs > Notifikation / Freigabe

- Einem Benutzer wird ein kritisches Profil zugewiesen (SAP_ALL etc.) > unmittelbare Notifikation

- Die kritische Transaktion XYZ wurde mit dem User ABC aufgerufen > unmittelbare Notifikation

- Ein Benutzer weist seinem eigenen SAP-User Rollen zu > unmittelbare Notifikation

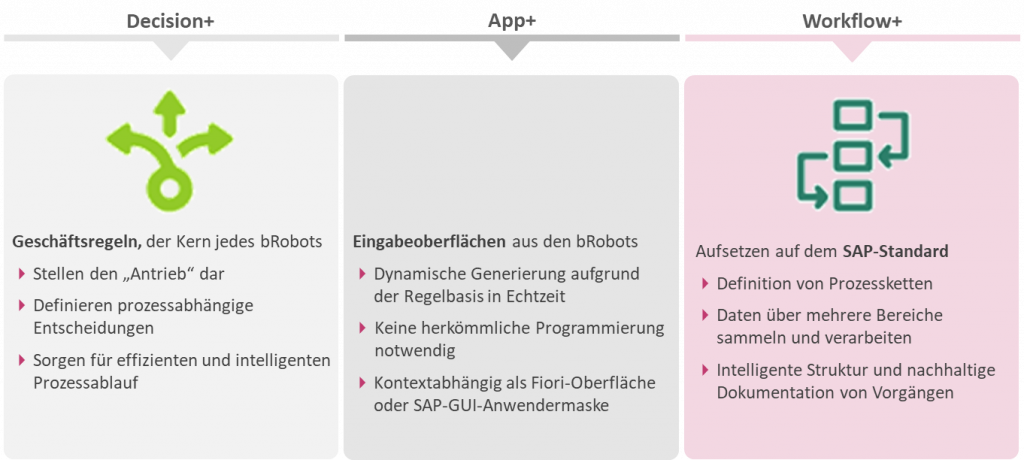

AKQUINET business Robots als Erweiterung zum SAST Security Radar

Wir erweitern den SAST Security Radar basierten Ansatz noch aus der Perspektive „Compliance“ und ermöglichen mit den AKQUINET business Robots (bRobots) regelbasiert auf konkrete Geschäftsvorfälle einzugehen und diese entscheidungsbasiert, intelligent voranzutreiben:

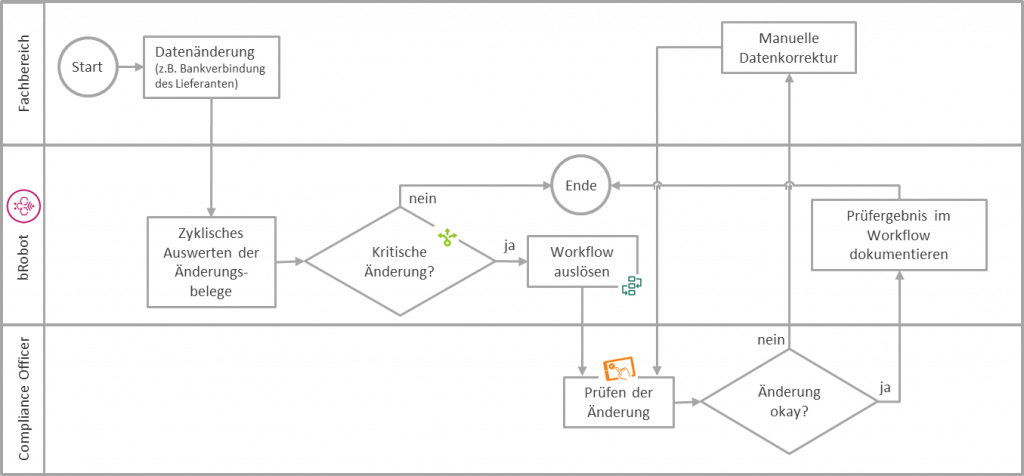

Erfolgen beispielsweise Änderung von explizit als „kritisch definierten“ Feldern (z.B. Bankdaten von Lieferanten, Preise, Lagerstände etc.), erkennt „Decision+“ von bRobots dies und triggert einen Workflow (Workflow+). Dynamisch binden wir somit ein 4-Augen-Prinzip ein und holen die Freigabe der Änderung via „App+“ ein:

Das Ergebnis ist eine intelligente und regelbasierte Steuerung ohne starre, kosten- und ressourcenintensive Workflows mit fixen 4-Augen-Prinzipien.

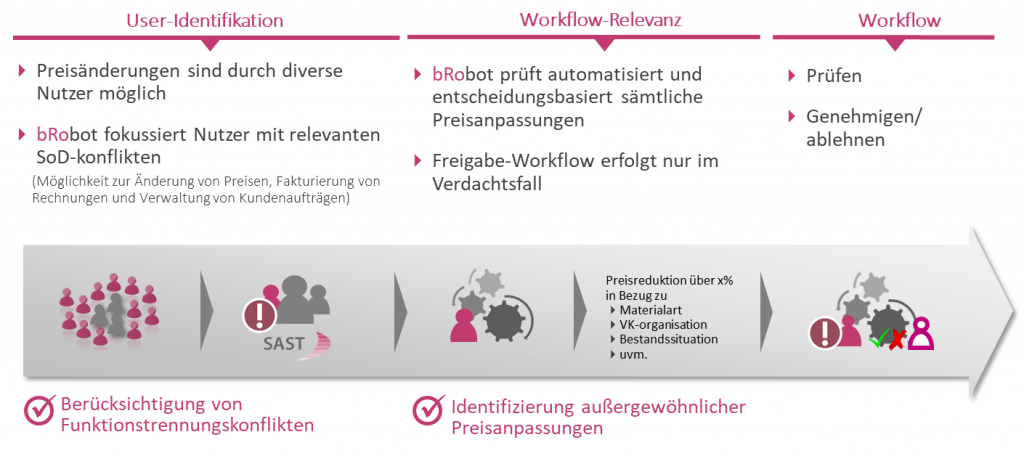

In einem 2. Anwendungsfall fokussieren wir die kritische Änderung von Preisen:

Wenn Benutzer, die theoretisch über einen Funktionstrennungskonflikt verfügen, Preise über einen gewissen Prozentsatz, in Abhängigkeit mit weiteren Entscheidungsparametern (z.B. Materialart) reduzieren, triggert der bRobot dynamisch einen Workflow und wartet mit der Umsetzung der Preisänderung im System, bis diese geprüft und freigegeben ist.

Durch die Kombination von SAST Security Radar und business Robots (bRobots) ermöglichen wir, kritische Ereignisse im Kontext Security & Compliance dynamisch und intelligent zu erkennen, transparent zu machen und relevante Folgeschritte zu initiieren.

Tipp: Vertiefende Einblicke in dieses Thema erhalten Sie im gleichnamigen Webinar „Wenn der Wirtschaftsprüfer zum IT-Audit klingelt, war der Hacker vielleicht schon da“. Fordern Sie einfach den Link zur Aufzeichnung an und informieren Sie sich – am besten noch vor der nächsten Audit-Prüfung!

Michael Müllner (Head of Security & Compliance Services, AKQUINET Österreich)

Das könnte Sie auch interessieren:

Warum es wichtig ist, Transaktionen in SAP-Systemen zuverlässig zu überwachen

SAP Home goes rogue – Angriffsszenarien über die SAP GUI, die verhindert werden können