Der RFC (Remote Function Call) ist die zentrale SAP-Technologie zum Austausch von Daten zwischen SAP-Systemen. Neben den Standard RFC-Verbindungen besteht die Möglichkeit, auch sogenannte Vertrauensbeziehungen einzurichten. In unserem Technik-Tipp erfahren Sie, wann Trusted-System-Beziehungen eingesetzt werden sollten und wie sie sich sicher nutzen lassen.

Der RFC (Remote Function Call) ist die zentrale SAP-Technologie zum Austausch von Daten zwischen SAP-Systemen. Neben den Standard RFC-Verbindungen besteht die Möglichkeit, auch sogenannte Vertrauensbeziehungen einzurichten. In unserem Technik-Tipp erfahren Sie, wann Trusted-System-Beziehungen eingesetzt werden sollten und wie sie sich sicher nutzen lassen.

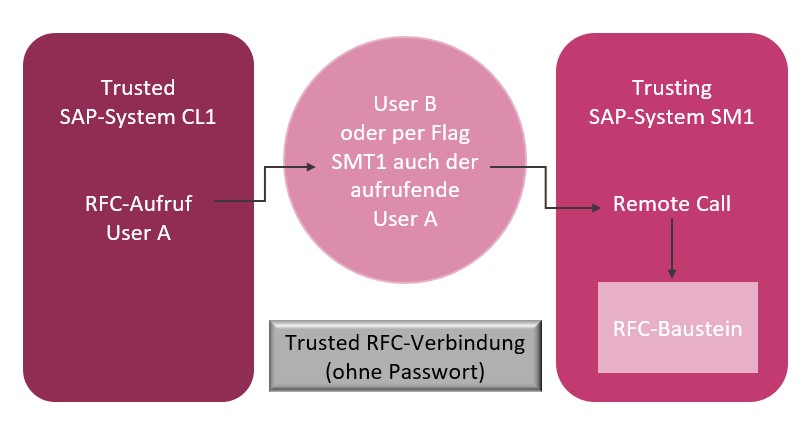

Aufbau von Trusted-System-Beziehungen ohne Passwort

Im Unterschied zur Standard-Verbindung ist bei der Trusted-System-Verbindung keine Passworteingabe erforderlich. Das Anmeldeverfahren für die RFC-Kommunikation wird hierdurch erleichtert. Eine solche Verbindung lässt sich aufbauen, wenn das rufende System dem gerufenen System zuvor als „Trusted-System“ bekannt gegeben und das gerufene System gleichzeitig als „Trusting-System“ registriert wurde. Beide SAP-Systeme sollten dabei auf einem Sicherheitslevel stehen.

Bei einem Zugriff prüft das vertrauende SAP-System (Trusting-System), ob der Zugriff von einem vertrauten SAP-System (Trusted-System) aus erfolgt.

Mit dem Berechtigungsobjekt S_RFCACL können Sie im Zielsystem steuern, welche Benutzer Aufrufe ohne Passwortangabe durchführen dürfen. Hier besteht die Möglichkeit nach SAP-System-ID (SAPSID), Mandant und aufrufender Transaktion zu unterscheiden. Die Anmeldedaten eines Benutzers sind dann mit Hilfe des Funktionsbausteins AUTHORITY_CHECK_TRUSTED_SYSTEM überprüfbar.

Anders als die Standard RFC-Verbindungen werden die Trusted RFC-Verbindungen nicht direkt über die Transaktion SM59 angelegt, sondern über die Transaktion SMT1 getestet und gepflegt. Beim Anlegen einer Verbindung zu einem Trusting-System bekommen Sie alle benötigten Informationen wie Name des Anwendungsservers und Sicherheitsschlüssels automatisch bereitgestellt. Die Transaktion SMT2 ermöglicht Ihnen, sich die Trusting-Systeme anzeigen zu lassen.

Was Sie bei der Nutzung von Trusted RFC-Verbindungen beachten sollten

- Setzten Sie Trusted-System-Beziehungen nur nach gründlicher Analyse und Risikobewertung ein.

- Bei der Anbindung von SAP-Systemen an einen Solution Manager werden aus Performancegründen standardmäßig Trusted RFC-Verbindungen genutzt. Prüfen Sie, ob dieser Verbindungstyp, gerade bei Systemen mit unternehmenskritischen Daten, nicht besser durch eine Standard RFC-Verbindung mit System-User und Passwort ausgetauscht werden sollte.

- Achten Sie darauf, dass für das Berechtigungsobjekt S_RFCACL keine Einstellung mit „*“ vorhanden ist.

- Für RFC-Verbindungen zu vertrauenden SAP-Systemen gilt: Speichern Sie keine Benutzerinformationen, da sonst im vertrauenden System nicht mehr nach den aufrufenden Benutzern unterschieden werden kann.

- Setzen Sie bei RFC-Verbindungen nur technische Nutzer oder Systemnutzer ein, die ausschließlich über die für diesen Zweck erforderlichen Berechtigungen verfügen.

- Verwenden Sie keine Trusted-Verbindungen von niedrig klassifizierten zu höher klassifizierten Systemen.

Wie Sie die Absicherung der RFC-Kommunikation gewährleisten

- Wenn der RFC-Zugriff über eine Trusted-System-Beziehung erfolgt, achten Sie darauf, im Berechtigungsobjekt S_RFCACL zuvor genau festzulegen, welcher Benutzer im Zielsystem Funktionsaufrufe ohne Angabe des Passworts durchführen darf.

- Um die RFC-Sicherheit weiter zu erhöhen, raten wir dazu das SAP-Gateway zu prüfen und zu härten, insbesondere die ACL-Dateien secinfo, reginfo und prxyinfo. Weitere Informationen hierzu erhalten Sie in unserem Blogbeitrag https://sast-solutions.de/blog-de/2019/02/01/schritt-fuer-schritt-sap-gateway-sichern/

- Zudem empfehlen wir Ihnen den Einsatz von Secure Network Communications (SNC) zum Schutz der Datenkommunikation per RFC-Protokoll.

Abschließend geben wir Ihnen noch einen weiteren Techniktipp mit auf den Weg:

Die Tabellen RFCDES, RFCTRUST und RFCSYSACL sind standardmäßig zur Protokollierung vorgesehen. Bei aktivierter Tabellenprotokollierung über den Systemparameter rec/client=1 können Sie über den Report RSTBHIST oder RSVTPROT (oder über die Transaktion SCU3) nachvollziehen, welche Änderungen an den Einstellungen der Vertrauensbeziehungen erfolgt sind.

Wenn Sie darüber hinaus noch Informationen zur Nutzung von Trusted-Systembeziehungen oder Unterstützung bei der Absicherung von Trusted RFC-Verbindungen benötigen, besuchen Sie unsere Website oder schreiben Sie uns an.

Matthias Anstötz (SAP Security Consultant, SAST SOLUTIONS)

Weitere Beiträge zum Thema:

Schritt für Schritt: So sichern und härten Sie Ihr SAP Gateway