Beitrag aus der s@pport, Ausgabe 10/23. Gerade größere Re...

Business Partner und die tückische Hintertür der F4-Suchhilfe

Wie Sie Ihre sensiblen Daten absichern

Um die Verwaltung sensitiver Stammdaten hinsichtlich Kunden, Lieferanten und Mitarbeiter zu vereinfachen, bietet SAP ein konsolidiertes Datenobjekt an, den Business Partner. Doch diese Vereinfachung birgt auch Gefahren. Alle Unternehmen, die nach S/4HANA migrieren, sollten sich daher rechtzeitig mit dem Business Partner-Konzept auseinandersetzen.

Gefährdung der Stammdatensicherheit im Business Partner-Konzept

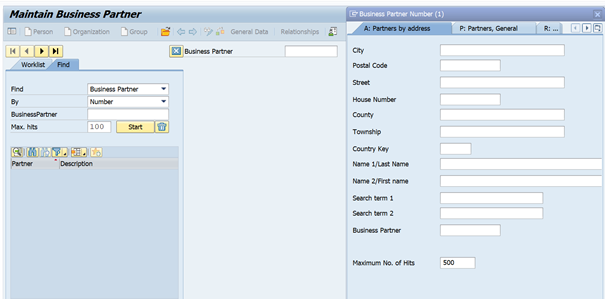

Benutzer mit Zugriff auf Business Partner-Daten (Transaktion BP und BUP3) sehen in der F4-Suchhilfe durchaus mehr, als sie sehen sollten bzw. zu sehen berechtigt sind. Denn die Suchhilfe gibt Aufschluss über die übergreifenden Stammdaten im Business Partner, unabhängig der Berechtigungen eines Benutzers. Da es sich hierbei um personenbezogene Daten handelt, ist dies prinzipiell als sehr kritisch einzustufen.

Benutzt also ein SAP-User die F4-Suchhilfe in der Transaktion BUP3, hat er möglicherweise Zugriff auf sensible Daten, ungeachtet der ihm zugewiesenen Berechtigungen. Dies gilt es unbedingt zu unterbinden. Das Berechtigungsobjekt B_BUPA_GRP, das im SAP Package BUPA zu finden ist, löst die Problematik im ersten Step. Dieses Objekt besteht aus den zwei Feldern: „Aktivität“ und „Berechtigungsgruppe“. Das Feld „Aktivität“ bestimmt, welche Aktivitäten erlaubt sind, während das Feld „Berechtigungsgruppe“ festlegt, für welche Business Partner-Gruppe diese gelten sollen.

Gehen Sie auf Nummer sicher und spielen Sie die entsprechende SAP Note ein

Um die vorliegende Schwachstelle zu beseitigen, ist im zweiten Step das Einspielen der SAP Note 2441447 erforderlich. Beim Öffnen der Suchhilfe erfolgt jetzt eine Prüfung des Berechtigungsobjektes B_BUPA_GRP ACTVT F4 und der entsprechenden Berechtigungsgruppen. Im Anschluss sind nur noch die Stammdaten in der Anzeige sichtbar, für die ein Benutzer berechtigt ist. Sensible Daten sind nun abgesichert und nicht mehr zugänglich. Weitere Informationen dazu erhalten Sie im SAP-Hinweis 2441447.

Tipp: Was Sie beim Einspielen einer SAP Note beachten sollten, haben wir in unserem Blogbeitrag Trügerische Sicherheit für Sie zusammengefasst.

Beim S/4HANA-Umstieg die SAP-Sicherheit nicht aus den Augen verlieren

SAP-Verantwortliche stehen bei der Fülle an bevorstehenden Aufgaben vor großen Herausforderungen. Die Übernahme von Kunden- und Lieferantenstammdaten im Migrationsprozess ist oftmals sehr aufwändig und erfahrungsgemäß wird die Datensicherheit – vor allem bei zeitintensiven Projekten – häufig hintenangestellt. Das kann fatale Folgen haben.

Wenn Sie weitere Beratungsunterstützung benötigen, wie sich wichtige Stammdaten in Ihren SAP-Systemen frühzeitig absichern lassen, nehmen Sie Kontakt mit uns auf. Besuchen Sie unsere Website oder schreiben Sie uns, wir beraten Sie gerne.

Adrian Lehment (Junior SAP Consultant, Pathlock Deutschland)

Adrian Lehment (Junior SAP Consultant, Pathlock Deutschland)

Lesen Sie auch diesen Beitrag: